전 세계적으로 사이버위협이 고조되고 있는 가운데, 데일리NK를 노린 스피어피싱(Spear phishing) 공격이 포착됐다.

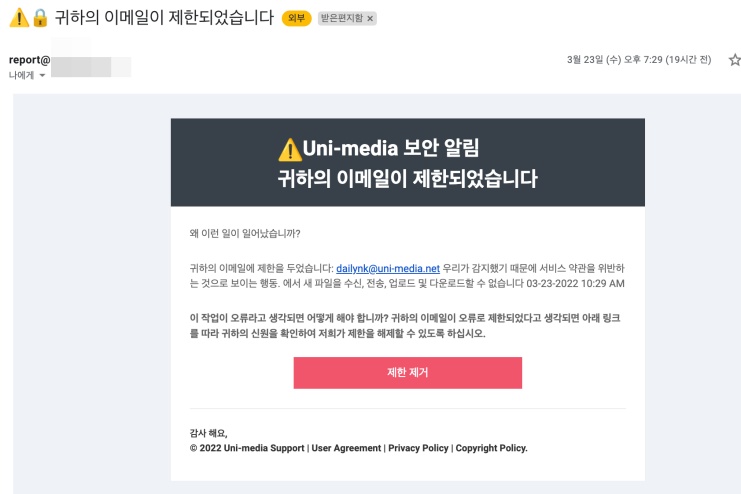

본지는 지난 23일 늦은 오후 “귀하의 이메일이 제한되었습니다”라는 제목의 이메일을 수신했다.

이메일 제목에는 알림 메일에 일반적인 잘 사용하지 않는 자물쇠, 느낌표 모양의 아이콘이 사용됐다. 여기에 발송된 주소를 살펴보니 본지가 이용하지 않는 클라우드 서비스의 도메인이 사용됐다.

‘이메일이 제한됐다’는 제목과 유명 클라우드를 사칭해 공격 대상자에게 이메일 열람 및 링크 클릭을 유도하는 전형적인 피싱 수법이다.

특히, 이메일 제목, 본문, 푸터(footer)에 ‘uni-media 보안 알림’ ‘Uni-media Support’ 등의 문구를 사용한 점으로 보아 불특정 다수가 아닌 본지의 정보를 빼내기 위한 스피어피싱이다. 피싱 메일에 사용된 ‘uni-media’는 본지 이메일 도메인과 같다.

해당 이메일을 보안전문가에게 분석을 의뢰한 결과 피싱 메일로 확인됐다.

문종현 이스트시큐리티 시큐리티대응센터(ESRC) 센터장은 “일반적인 피싱 메일이다”면서 “‘제한제거’라는 링크를 클릭하면 창이 새 창이 뜨고 암호 입력을 유도하는 방식”이라고 전했다.

문 센터장이 보내온 팝업창을 살펴보면 ‘uni-media.net’ 이메일 관리자 3.1’이라는 문구와 ‘국민통일방송’ 로고가 있다. 아래쪽에도 ‘uni-media.net webmail’이라는 문구가 있다. 해커가 공격대상자의 의심을 피하기 위해 문구와 이미지를 배치한 것으로 보인다.

문 센터장은 “다만, 배후에 대해서는 조금 더 분석이 필요하다”면서 “이런 형태 중의 피싱 중 북한이 아닌 경우도 더러 있다”고 설명했다.

본지는 창간 이후 북한 해커에게 집요하게 사이버 공격을 받아왔다. 북한은 지난달에도 본지에 중앙선거관리위원회 사칭, 중요자료인 것처럼 위장한 공격을 했다.

그렇지만 이번 공격은 일반적인 피싱으로 북한이라고 특정할만한 부분이 아직 나타나지 않았으며 조금 더 면밀한 분석이 필요하다는 이야기다.

해커의 배후를 밝히기 위해서는 언어, 공격 대상 및 패턴 등을 종합적으로 고려해야 한다.

실제, 이메일 본문에는 ‘왜 이런 일이 일어났습니까’ ‘이 작업이 오류라고 생각되면 어떻게 해야 합니까’ 등 상당히 어색한 한국어 표현이 눈에 띄었다. ‘감사 해요’라는 문구도 표현, 띄어쓰기, 문장부호 부분이 잘못되거나 이상하다. 한국어에 능통한 사람이기보다는 외국인이 다른 언어를 인터넷 번역기를 통해 한국어로 바꾼 듯한 인상이다.

다만, 북한 해커가 의심을 피하고자 다른 언어로 이메일을 작성한 후 인터넷 번역기를 사용했을 가능성도 있다.

한편, 지난 21일 국가정보원과 과학기술정보통신부는 공공 및 민간 분야 국가 사이버 위기 경보를 ‘관심’에서 ‘주의’로 상향 조정했다.

이는 최근 우크라이나 사태 관련 국내·외 사이버위협 우려가 고조되고 있어 이에 대응하기 위한 조치다.

![[기자수첩] 북한인들과의 소통 창구, 활발히 운영되길](https://www.dailynk.com/wp-content/uploads/2024/01/20240202_hya_제보메일-218x150.jpg)

![[코로나 때 우리는-함경북도 편] 국가 통제에 죽어간 주민들](https://www.dailynk.com/wp-content/uploads/2023/01/220516_김정은-약국-방문_jsk-100x70.jpg)

![[하늘에서 본 북녘] 북한 산림 늘고, 남한 산림 줄고](https://www.dailynk.com/wp-content/uploads/2024/04/20240315_hya_식수절-나무심기-100x70.jpg)